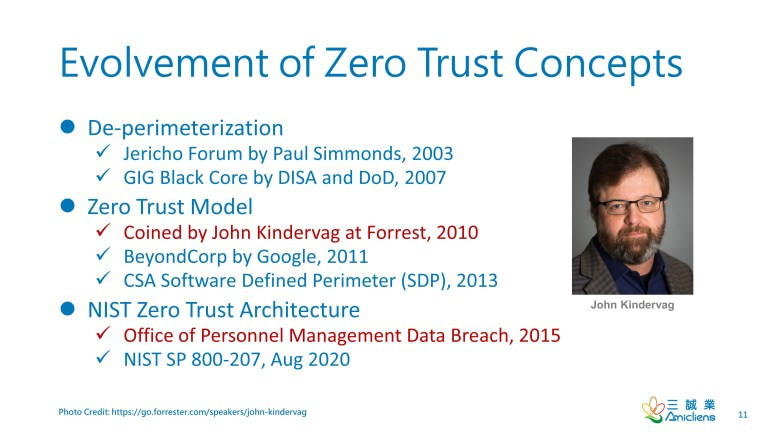

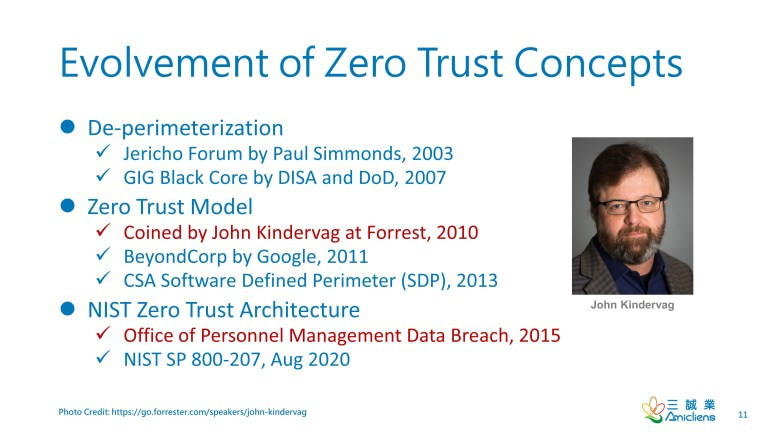

-零信任概念的演變

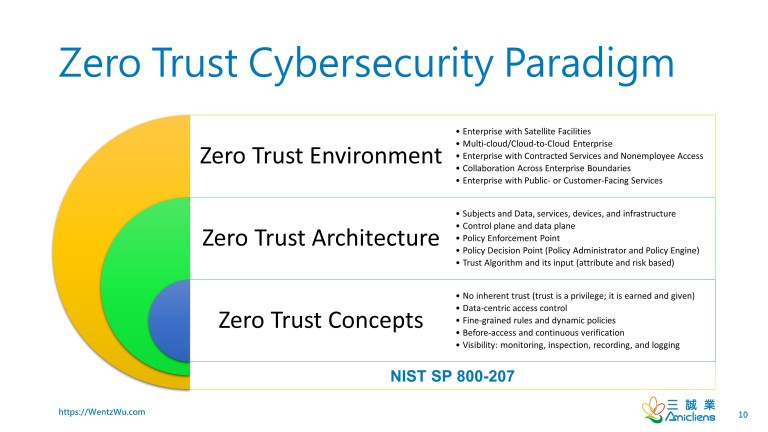

防火牆區域是由物理網路邊界隔離的網段。這是傳統的城堡和護城河安全。區域是特定的網路位置。DMZ 也是如此。但是,零信任不依賴網路位置來實施安全性。由於零信任中的網路位置,沒有固有的信任。零信任架構使用微分段技術通過邏輯或軟件定義的邊界隔離數據方面的資源。

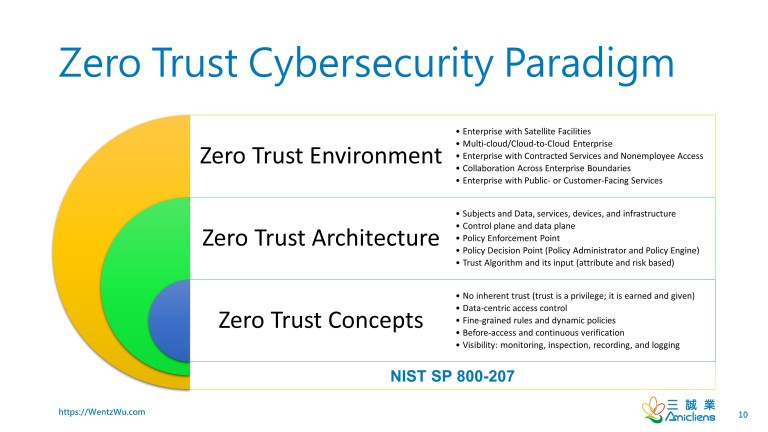

NIST 零信任原則(NIST Tenents of Zero Trust)

- 所有數據源和計算服務都被視為資源

- 無論網路位置如何,所有通信都是安全的。

- 基於每個會話授予對單個企業資源的存取權限。

- 對資源的存取由動態策略決定——包括客戶端身份、應用程序/服務和請求資產的可觀察狀態——並且可能包括其他行為和環境屬性。

- 企業監控和衡量所有自有資產和相關資產的完整性和安全狀況。沒有資產本質上是可信的。

- 所有資源認證和授權都是動態的,並且在允許存取之前嚴格執行。

- 企業收集盡可能多的資訊有關的資產,網路基礎設施和通信,並使用它的當前狀態,以提高其安全狀況越好。

-零信任作為存取控制 2.0(Zero Trust as Access Control 2.0)

-零信任作為存取控制 2.0 -零信任網路安全範式

參考

. NIST SP 800-207

. 軟件定義的邊界

. 敲端口

資料來源: Wentz Wu QOTD-20210806

My Blog: https://choson.lifenet.com.tw/